Linux邮件服务器让您掌控一切,提供无与伦比的灵活性和安全性。无论您是管理需要严密数据控制的企业,还是希望尝试自定义配置的开发人员,本指南都会引导您完成设置适合您的邮件服务器解决方案的每个步骤。

从本质上讲,Linux 邮件服务器依赖于三种关键协议:

SMTP(简单邮件传输协议)负责发送电子邮件,其作用类似于数字邮政服务。

POP3(邮局协议)和IMAP(互联网消息访问协议)管理电子邮件检索,充当您的个人邮箱处理程序。

为什么选择 Linux?它是开源的、经济高效的、适应性极强的。将它与JTTI 的虚拟专用服务器 (VPS)配对,您将利用 NVMe 存储速度来保持电子邮件传递快速高效。

您可能会想,“既然有第三方服务,为什么还要费力呢?”答案在于控制。自托管让您可以定制垃圾邮件过滤器,以自己的方式加密通信,并确保遵守区域数据法。

本指南不仅涉及技术设置,还旨在帮助您构建一个可随需求增长的电子邮件系统。我们将揭秘Postfix和 Dovecot 等术语,使用 Let's Encrypt 简化加密,甚至向您展示如何使用 SpamAssassin 等工具消除垃圾邮件。最后,您将拥有一个功能齐全的邮件服务器,并有信心维护它。

准备好抛弃通用电子邮件服务并打造真正属于您自己的 Linux 邮件服务器解决方案了吗?让我们开始吧。

什么是 SMTP 服务器?

发过电子邮件后,您是否想过它是如何在网上传播的?这就是 SMTP(简单邮件传输协议)的作用所在。您可以将 SMTP 视为您的数字邮政服务 - 它负责路由和递送离开您服务器的每封电子邮件。

两个主要参与者主导着 Linux SMTP 服务器领域:Postfix和Sendmail。虽然 Sendmail 是 Unix 系统上电子邮件传递的先驱,但 Postfix 因充分的理由而成为现代选择。其模块化设计使不同的进程保持独立,从而降低了安全风险并使故障排除变得简单。

当您在具有 NVMe 存储的 VPS 上运行 SMTP 时,您将获得闪电般的电子邮件处理速度。每当有人点击“发送”时,邮件都会经过几个阶段:

身份验证检查验证发件人

内容扫描寻找潜在威胁

队列管理准备要传递的消息

路由决定到达收件人的最快路径

运行自己的 SMTP 服务器的好处在于,您可以完全控制整个过程。您可以决定垃圾邮件过滤器的严格程度、使用哪种加密方法以及如何处理不同类型的邮件。

Linux 邮件服务器组件

构建邮件服务器就像组装一台运转良好的机器——每个组件在处理电子邮件流量方面都发挥着至关重要的作用。三个主要部分共同努力,让电子邮件奇迹发生:MUA、MTA 和 MDA。

您的邮件用户代理 (MUA) 是用户阅读和撰写电子邮件的前端界面。这可能是您桌面上的 Thunderbird 或 Web 浏览器中的 Roundcube。它是您的电子邮件系统的友好界面,处理阅读、撰写和组织邮件的日常任务。

在后台,邮件传输代理 (MTA) 负责管理将电子邮件路由到目的地的复杂工作。当您单击“发送”时,您的 MTA 便会开始工作,确定邮件的最佳路径并确保其到达正确的服务器。这就是 Postfix 的亮点,它比传统选项提供更好的安全性和更简单的维护。

邮件投递代理 (MDA) 充当您的个人邮件分类器,处理收到的邮件并将其放入正确的邮箱。它应用过滤器、分类垃圾邮件,并确保每封电子邮件准确到达应到达的地方。

以下是典型电子邮件在系统中的流程:

您在 MUA 中撰写电子邮件

MTA 接收并找到最佳路线

接收者的 MDA 处理并传送

他们的 MUA 显示消息

了解这些组件有助于您构建更可靠的邮件服务器。无论您运行的是小型企业服务器还是管理大型组织的电子邮件,每个部分都可以根据您的需求进行微调。

设置Linux邮件服务器

是时候撸起袖子了——这是您的邮件服务器开始成型的地方。安装 Linux Postfix 邮件服务器为您提供坚实的电子邮件传递基础。

步骤1:安装Postfix

打开终端并运行:

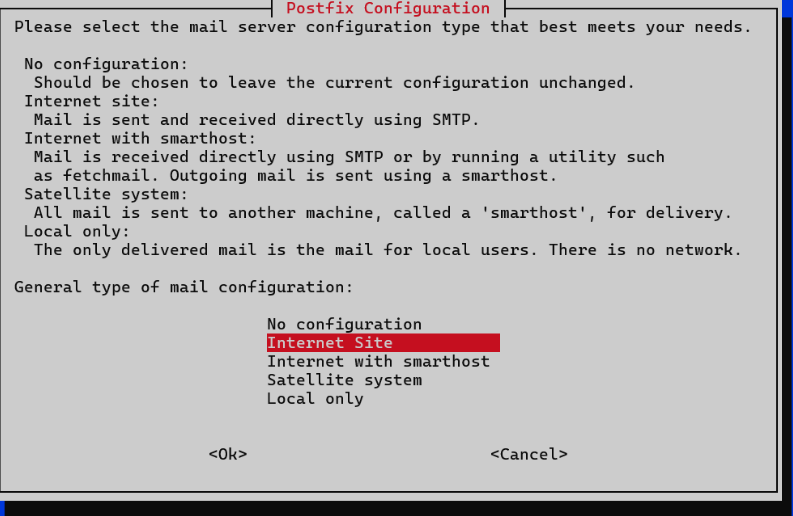

sudo apt update && sudo apt install postfix安装过程中,出现提示时选择“Internet 站点”。这会告诉 Postfix 您的默认邮件服务器将处理您拥有的域名的电子邮件。

步骤 2:配置核心设置

编辑/etc/postfix/main.cf以设置您的服务器的身份:

myhostname = mail.yourdomain.com

mydomain = yourdomain.com

mydestination = $myhostname, localhost.$mydomain, $mydomainmyhostname:您的服务器的完整域名(如信封上的回信地址)。

mydomain:您正在管理电子邮件的域。

mydestination:列出此服务器将接受电子邮件的域。

步骤 3:锁定访问权限

限制哪些网络可以通过您的服务器中继电子邮件。将其添加到main.cf:

mynetworks = 127.0.0.0/8 [::1]/128这最初将限制电子邮件发送到本地主机 - 一旦设置了身份验证,您稍后将扩展此功能。

步骤 4:测试设置

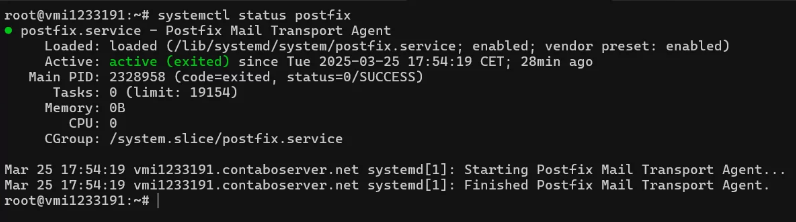

检查 Postfix 是否正在运行:

systemctl status postfix如果它正在运行,它应该看起来像这样:

如果没有,请启动它:

systemctl start postfix一旦激活,测试 SMTP 连接:

telnet localhost 25您应该会看到类似 的响应220 mail.yourdomain.com ESMTP Postfix。键入quit以退出。

为什么从 Postfix 开始?

Postfix 就像一个组织良好的邮件室:

接收:接受来自用户或其他服务器的电子邮件。

处理:应用过滤器,检查垃圾邮件。

路由:确定到达收件人服务器的最快路径。

将 Postfix 与 JTTI 的 VPS 配对可确保每个步骤都以闪电般的速度进行,这要归功于 NVMe 存储减少了 I/O 瓶颈。

故障排除提示

电子邮件卡在队列中?运行postqueue -p以查看待处理邮件。

配置错误?使用 检查日志tail -f /var/log/mail.log。

现在,您的服务器可以在本地发送和接收电子邮件。在下一节中,我们将通过微调安全和性能设置来充分发挥其潜力。

配置Linux邮件服务器

现在 Postfix 已安装完毕,让我们在 Linux 中微调 Postfix 配置,以便安全高效地处理电子邮件流量。将此步骤视为调整高性能引擎上的设置 - 每个参数对于最佳操作都很重要。

核心配置参数

在您喜欢的文本编辑器中打开/etc/postfix/main.cf。以下是需要优化的关键设置:

myhostname = mail.yourdomain.com

mydomain = yourdomain.com

myorigin = $mydomain

mydestination = $myhostname, localhost.$mydomain, $mydomain

mynetworks = 127.0.0.0/8 [::1]/128

inet_protocols = all

mail_spool_directory = /var/spool/mailmyhostname:您服务器的完整域名。这相当于发送的每封电子邮件的回复地址。

mydomain:您的服务器管理的主域。

myorigin:定义附加到不合格电子邮件地址的域(例如,“user”变为“ user@yourdomain.com ”)。

mydestination:列出您的服务器接受电子邮件的域。请保持严格,以防止意外中继。

mynetworks:限制哪些 IP 无需身份验证即可发送电子邮件。出于安全考虑,仅以 localhost 开头。

inet_protocols:设置为“全部”以支持 IPv4 和 IPv6 连接。

mail_spool_directory:定义接收邮件的存储位置。默认情况下,邮件将发送到 /var/spool/mail,每个用户都有一个单独的文件。如果您添加尾部斜杠(mail_spool_directory = /var/spool/mail/),Postfix 将使用 Maildir 格式而不是传统的 mbox 格式。

安全第一

通过调整 SMTP 横幅来限制暴露 – 此标头向潜在攻击者透露软件版本。将其添加到main.cf:

smtp_banner = $myhostname ESMTP现在您的服务器不会广播它正在运行 Postfix,这使得利用已知漏洞变得更加困难。

存储优化

默认情况下,Postfix 将电子邮件存储在 中/var/spool/postfix。如果您使用 JTTI 的带有 NVMe 存储的 VPS,则在处理大量电子邮件时,您将受益于更快的读/写速度。对于高流量设置,请考虑安装单独的 NVMe 分区:

queue_directory = /mnt/nvme/postfix测试您的配置

保存更改后,重新加载 Postfix:

sudo systemctl reload postfix检查错误:

tail -f /var/log/mail.log查找包含“reloading”或“fatal”的行以尽早发现问题。

为什么配置很重要

适当调整设置:

防止你的服务器被垃圾邮件劫持

确保电子邮件无延迟地到达目的地

通过高效排队减少资源使用

接下来:了解如何监控您的邮件队列并在邮件传送问题影响用户之前对其进行故障排除。

检查邮件队列

即使是最好的邮件服务器也会偶尔出现问题。当电子邮件堆积如山而无法送达时,您的 Postfix 邮件队列就像一个数字等候室 - 邮件会耐心地等待,直到可以继续发送。以下是如何让此过程顺利运行。

监控活动队列

使用 Postfix 的内置工具检查 Linux 邮件队列:

postqueue -p这列出了检查邮件队列中的所有电子邮件,显示:

发件人/收件人:谁在等待发送/接收

队列 ID:跟踪的唯一标识符

延期原因:交付停滞的原因(网络问题、DNS 错误等)

解决电子邮件卡住的问题

发现邮件处于“延迟”状态?使用以下方法进行调查:

postcat -q [Queue_ID]这将显示电子邮件的完整标题和错误详细信息。常见的修复方法包括:

如果收件人域发生变化,则更新 DNS 记录

调整mydestination是否接受未配置域的邮件

增加慢速远程服务器的超时限制

安全清除队列

要删除所有延期的电子邮件:

postsuper -d ALL deferred警告:此操作将删除未送达的邮件!仅在备份重要邮件后才可使用此功能。

接下来,我们将测试您服务器的端到端功能,以确保一切按预期运行。

测试邮件服务器

您的邮件服务器已启动并运行 - 但它真的能发送电子邮件吗?让我们通过真实的邮件服务器测试来验证您的设置,以确保邮件从发件人顺利流向收件人。

步骤 1:验证 DNS 记录

首先,检查 MX 记录(邮件交换)以确保它们指向正确的服务器。打开终端并运行:

dig MX yourdomain.com +short您应该看到类似如下的输出:

10 mail.yourdomain.com如果没有,请更新您的 DNS 设置以指向您的服务器的 IP。这会告诉其他邮件服务器将您域名的电子邮件发送到哪里。

第 2 步:发送测试电子邮件

使用以下mail命令从您的服务器发送电子邮件:

echo "check mail server" | mail -s "Server Test" yourname@example.comyourname@example.com用您控制的外部电子邮件替换。

步骤 3:检查送货情况

如果电子邮件在 5 分钟内未送达:

检查邮件队列:

postqueue -p查看日志中的错误:

grep 'status=sent' /var/log/mail.log故障排除专业提示

首先在本地测试!在您的服务器上向两个用户发送电子邮件:

echo "Local test" | mail -s "Internal Test" user@yourdomain.com使用以下方式检查送货情况:

sudo tail -f /var/mail/user接下来,我们将采取必要的安全措施锁定您的服务器,以阻止垃圾邮件发送者和黑客。

安全 Linux 邮件服务器

您的邮件服务器现已投入运行,但如果不加以保护,就如同在繁忙的社区中敞开大门。让我们加强您的电子邮件服务器安全,以防范垃圾邮件发送者、黑客和数据泄露。

SMTP 用户身份验证

启用 SMTP 身份验证,就像您安全邮件服务器的保镖一样——它会在用户发送消息之前验证用户。如果没有它,攻击者可能会劫持您的服务器向其他人发送垃圾邮件。

启用 SASL 身份验证:

sudo apt install libsasl2-modules sasl2-bin

编辑/etc/postfix/main.cf:

smtpd_sasl_auth_enable = yes

smtpd_sasl_type = dovecot

smtpd_sasl_path = private/auth这将 Postfix 与 Dovecot 联系起来进行身份验证。

SSL/TLS 加密

启用邮件加密,确保无人能够窥探传输中的邮件。让我们使用 Let's Encrypt 获取免费证书:

生成证书:

sudo certbot certonly --standalone -d mail.yourdomain.com配置Postfix:

smtpd_tls_cert_file=/etc/letsencrypt/live/mail.yourdomain.com/fullchain.pem

smtpd_tls_key_file=/etc/letsencrypt/live/mail.yourdomain.com/privkey.pem

smtpd_use_tls=yesTLS 为何如此重要:

加密服务器之间的电子邮件(如密封信封)

提高传递率(Gmail/Yahoo 现在需要 TLS)

配置邮件中继

将中继限制到受信任的域/IP 以防止滥用:

relay_domains = yourdomain.com, example.net

smtpd_relay_restrictions = permit_mynetworks, reject_unauth_destination现在只会转发yourdomain.com或example.net的电子邮件。

SPF:发件人策略框架

SPF 记录会告诉其他服务器哪些 IP 可以为您的域发送电子邮件 - 就像您的邮件服务器的访客列表一样。

添加 DNS 记录:

v=spf1 mx -allSPF 安全授权您的 MX 服务器并阻止其他服务器。

DKIM:域名密钥识别邮件

DKIM 安全为发出的电子邮件添加数字签名,证明它们是合法的。

安装OpenDKIM:

sudo apt install opendkim opendkim-tools生成密钥:

opendkim-genkey -s default -d yourdomain.com将公钥作为 TXT DKIM 记录添加到您的 DNS。

DMARC:基于域的消息认证

DMARC 记录告诉接收服务器如何处理未通过 SPF/DKIM 检查的电子邮件。

DNS 记录示例:

v=DMARC1; p=quarantine; rua=mailto:admin@yourdomain.comDMARC 安全会隔离可疑电子邮件并向您发送报告。

接下来:学习使用 SpamAssassin 打击垃圾邮件 - 将您的服务器变成垃圾邮件过滤强国。

使用 SpamAssassin 清除垃圾邮件

垃圾邮件就像不速之客——它们会弄乱您的收件箱并浪费资源。SpamAssassin 充当您的数字保镖,使用智能过滤器阻止垃圾邮件,同时让合法邮件通过。

步骤 1:安装 SpamAssassin

运行以下命令来安装垃圾邮件过滤器及其客户端:

sudo apt update && sudo apt install spamassassin spamc为该服务创建专用用户:

sudo adduser spamd --disabled-login步骤2:配置过滤规则

通过编辑设置过滤偏好来自定义您的 SpamAssassin 配置/etc/spamassassin/local.cf。建议的最佳 SpamAssassin 设置如下:

required_score 5.0

use_bayes 1

bayes_auto_learn 1

header RBL_CHECK eval:check_rbl('zen.spamhaus.org')required_score:得分 5+ 的电子邮件会被标记(根据您的容忍度进行调整)。

bayes_auto_learn:启用自适应学习——SpamAssassin 在处理更多电子邮件时会得到改进。

RBL_CHECK:阻止来自Spamhaus 实时黑洞列表中的服务器的电子邮件。

步骤 3:与 Postfix 集成

修改/etc/postfix/master.cf以通过 SpamAssassin 路由电子邮件:

smtp inet n - - - - smtpd

-o content_filter=spamassassin

spamassassin unix - n n - - pipe

user=spamd argv=/usr/bin/spamc -f -e /usr/sbin/sendmail -oi -f ${sender} ${recipient}重新加载两个服务:

sudo systemctl restart postfix spamassassin工作原理

SpamAssassin 使用以下方法对电子邮件进行评分:

标头分析:检查可疑模式(例如,不匹配的发件人域)。

内容扫描:标记诸如“紧急投资机会”之类的短语。

黑名单查找:阻止信誉不佳的服务器。

贝叶斯过滤:从您的收件箱中学习,以便随着时间的推移改进检测。

测试您的设置

从外部帐户发送测试电子邮件。让 SpamAssassin 检查邮件头中的垃圾邮件标记:

grep 'X-Spam-Status' /var/log/mail.log如果您看到Yes或获得高分,则表明 SpamAssassin 正在运行。

优化性能

JTTI 的服务器配备 NVMe 存储,可高效处理 SpamAssassin 的密集 I/O 任务。对于高流量设置,请为 SpamAssassin 的临时文件安装单独的 NVMe 分区:

bayes_path = /mnt/nvme/spamassassin/bayes接下来,我们将设置 POP3/IMAP 访问,以便用户可以安全地检索电子邮件。

POP3 和 IMAP 基础知识

现在您的服务器正在过滤垃圾邮件,那么用户如何访问他们的电子邮件呢?POP3 和 IMAP 是两种处理电子邮件检索的协议,但工作方式完全不同。在它们之间进行选择会影响从存储到多设备访问的一切。

IMAP 与 POP3:协议对决

POP3协议(邮局协议 3):将电子邮件下载到设备并通常从服务器中删除。可以将其视为从邮箱中抓取实体邮件 - 一旦将其取出,其他人就无法再看到它。

IMAP协议(Internet 消息访问协议):通过将电子邮件保存在服务器上来跨设备同步电子邮件。想象一下一个共享公告板,每个人都可以实时看到相同的更新。

端口和安全

两种协议都支持加密和非加密连接:

POP3端口:

未加密:端口 110

加密 (SSL/TLS):端口 995

IMAP端口:

未加密:端口 143

加密 (SSL/TLS):端口 993

始终使用加密端口来保护登录凭据和电子邮件内容。

何时选择哪个

如果出现以下情况,请使用 POP3:

您通过一台设备检查电子邮件

您想节省服务器存储

互联网接入不稳定(电子邮件离线工作)

如果出现以下情况,请使用 IMAP:

您可以通过多种设备(手机、笔记本电脑、平板电脑)访问电子邮件

您的团队共享邮箱

您需要服务器端搜索/组织

接下来:我们将配置 Dovecot 以安全地处理 POP3/IMAP,确保您的用户在不影响安全性的情况下检索电子邮件。

Linux 上的 Dovecot

什么是 Dovecot?您可以将其视为您的邮件收发室职员 - 它将收到的电子邮件整理到适当的文件夹中,并确保用户可以通过 POP3 或 IMAP 安全地检索它们。这款轻量级但功能强大的 MDA(邮件投递代理)可与 Postfix 无缝协作,以创建完整的 Dovecot 邮件服务器。

安装 Dovecot

使用单个命令开始:

sudo apt install dovecot-imapd dovecot-pop3d这将安装 IMAP 和 POP3 支持。检查它是否正在运行:

systemctl status dovecot如果一切正常,您将看到“活动(正在运行)”。

配置 Dovecot

现代电子邮件用户希望他们的邮件能够在各个设备之间同步。在以下位置配置 Maildir 存储/etc/dovecot/conf.d/10-mail.conf:

mail_location = maildir:~/Maildir这将以结构化目录格式存储电子邮件,非常适合 IMAP 的多设备同步。

接下来,将 Dovecot Linux 链接到您的 Let's Encrypt 证书/etc/dovecot/conf.d/10-ssl.conf

ssl_cert =

ssl_key =安全 Dovecot

强制加密连接以保护登录凭据:

ssl = required

ssl_min_protocol = TLSv1.2禁用 SSLv3 等过时的协议/etc/dovecot/conf.d/10-ssl.conf。

测试您的设置

发送测试电子邮件至user@yourdomain.com。

配置 Thunderbird 或 Outlook 通过 IMAP 连接:

服务器:mail.yourdomain.com

端口:993(IMAPS)或995(POP3S)

加密:SSL/TLS

如果电子邮件没有出现,请检查 Dovecot 的日志:

tail -f /var/log/mail.log | grep dovecot接下来,我们将探讨 Plesk 等控制面板如何简化电子邮件管理——非常适合需要 GUI 便利性的团队。

使用 Web 托管控制面板的邮件服务器

并非每个人都想通过命令行配置邮件服务器 - 没关系!Plesk 和 cPanel 等 Web 控制面板提供直观的界面来管理电子邮件设置,同时为您处理后端复杂性。

Plesk 邮件服务器

Plesk 就像您邮件服务器的仪表板,将复杂的配置变成简单的点击。使用JTTI 的 Plesk 服务器,您可以获得:

一键电子邮件设置:立即创建帐户、别名和转发规则。

自动化安全:内置工具配置 SPF、DKIM 和 TLS 证书。

域管理:从单一界面处理多个域。

需要设置邮件列表或自动回复?Plesk 的扩展无需修改配置文件即可添加这些功能。

cPanel 邮件服务器

cPanel 就像您的电子邮件流量控制器,简化了发送和检索。在JTTI 的 cPanel 服务器上,您会发现:

自动 DNS 管理:添加域时 MX 记录会自动更新。

垃圾邮件过滤集中化:通过图形界面调整SpamAssassin规则。

资源监控:实时跟踪存储和带宽使用情况。

设置万能电子邮件或配置休假响应者只需几秒钟。此外,cPanel 的文档和社区支持让新手也能轻松解决疑难问题。

使用 JTTI 的邮件服务器

运行自己的 Linux 邮件服务器可让您完全控制数据安全性和自定义。让我们探索如何使用 JTTI 服务器构建适合您需求的安全、高性能邮件服务器。

为什么要在 JTTI 上构建?

JTTI 服务器以经济实惠的价格为您提供企业级硬件。无论您选择VPS、VDS还是专用服务器,您都将获得:

NVMe 存储:快速的 NVMe 驱动器(或 SSD 替代品)确保快速访问电子邮件数据库。

充足的 RAM:顺利处理并发 IMAP/POP3 连接。

无限传入流量:接收无限量的电子邮件,无需担心带宽上限。

全球数据中心:更靠近您的用户部署以减少延迟。

电子邮件托管的主要功能

DDoS 保护:始终在线的安全措施可让您的服务器在遭受攻击时保持在线。

GDPR 合规性:在德国/欧盟数据中心托管电子邮件以满足严格的隐私法规。

可扩展性:随着用户群的增长,升级 CPU 核心(带有 VPS 的 4-20 个 vCPU)和存储。

快照:通过备份保护配置(取决于计划)。

入门

选择服务器:

从经济高效的 VPS 到更大规模的设置,我们都能满足您的需求。

设置软件:

通过命令行安装 Postfix/Dovecot(如前所述)。

使用 Let's Encrypt 配置 SSL/TLS 进行加密。

监控性能:使用和

等工具来跟踪资源使用情况和交付成功率。htopmail.log

一开始,设置自己的 Linux 邮件服务器可能会让人望而生畏,但正如您所见,只要有正确的工具和指导,这完全是可以实现的。您已经了解了如何配置 Postfix 进行电子邮件路由、使用 Let's Encrypt 保护连接以及如何使用 SpamAssassin 打击垃圾邮件。您已经探索了 IMAP 和 POP3 等协议、集成了 Dovecot 以实现无缝邮件检索,甚至端到端测试了服务器的性能。

真正的力量在于将这些知识与不断更新的基础设施相结合。JTTI 服务器提供运行高性能邮件服务器所需的 NVMe 速度、可扩展性和可靠性,而且无需花费太多